Репликация домена IPA в ОС RELS и «КОБАЛЬТ» — различия между версиями

A.butyrin (обсуждение | вклад) м (→Применимость: оформление) |

|||

| (не показано 5 промежуточных версий 2 участников) | |||

| Строка 1: | Строка 1: | ||

== Применимость == | == Применимость == | ||

| − | + | === Назначение === | |

| − | + | В этой инструкции описан процесс развёртывания резервного сервера IPA (Identification, Policy and Audit) при наличии основного. Предполагается, что у вас уже работает основной сервер домена, настроенный по [[Развёртывание домена IPA в ОС RELS и «КОБАЛЬТ»|инструкции]]. | |

=== Список поддерживаемых ОС === | === Список поддерживаемых ОС === | ||

| − | + | * ROSA Enterprise Linux Server (RELS) версии 6.6 и выше | |

| − | * ROSA Enterprise Linux Server (RELS) 6.6 и выше | + | * РОСА «КОБАЛЬТ» |

| − | + | ||

| + | Если основной сервер домена развёрнут на ОС РОСА «КОБАЛЬТ», то репликация возможна на любую из поддерживаемых ОС, т. е как непосредственно на сам «КОБАЛЬТ», так и на RELS. | ||

=== Настройки серверов === | === Настройки серверов === | ||

| − | Предполагается, что на момент настройки репликации у вас есть сервер с установленной ОС RELS | + | Предполагается, что на момент настройки репликации у вас есть сервер с установленной ОС RELS или РОСА «КОБАЛЬТ» в варианте «Минимальная». Все команды выполняются от имени администратора (root). |

| − | Все | + | |

| − | В примерах, приводимых в данной инструкции | + | В примерах, приводимых в данной инструкции, предполагается, что серверы имеют следующие сетевые параметры: |

Основной сервер: | Основной сервер: | ||

| − | + | Имя: dc1.test.dom | |

| − | + | IP: 192.168.76.47/24 | |

Резервный сервер: | Резервный сервер: | ||

| − | + | Имя: dc2.test.dom | |

| − | + | IP: 192.168.76.82/24 | |

== Установка FreeIPA == | == Установка FreeIPA == | ||

| − | === | + | === Настройка DNS и hostname === |

| − | + | * Убедитесь, что в качестве первого DNS-сервера используется будущий сервер домена IPA. Если в сети планируется использовать короткие имена машин, также должна быть прописана корректная опция <code>domain</code> или <code>search</code>. В файле /etc/resolv.conf должны содержаться записи следующего вида: | |

| − | + | ||

| − | + | ||

| − | + | ||

| − | + | search test.dom | |

| − | + | nameserver 192.168.76.47 | |

| − | + | ||

| − | + | ||

| − | + | ||

| − | + | ||

| − | + | Убедитесь, что имя сервера (hostname) записано строчными буквами. Имя сервера задаётся в файле /etc/sysconfig/network. | |

| − | + | cat /etc/sysconfig/network | |

| − | + | HOSTNAME=dc2.test.dom | |

| + | NETWORKING=yes | ||

| + | NISDOMAIN=test.dom | ||

| − | + | === Установка оснастки === | |

| − | + | ||

| − | + | * Установите оснастку для сервера IPA: | |

| + | yum install bind-dyndb-ldap bind ipa-server | ||

| − | + | * Проверьте корректность сетевых параметров в файле /etc/hosts: | |

| − | + | cat /etc/hosts | |

| − | + | Содержимое файла должно иметь следующий вид: | |

| − | + | 127.0.0.1 localhost localhost.localdomain localhost4 localhost4.localdomain4 | |

| + | ::1 localhost localhost.localdomain localhost6 localhost6.localdomain6 | ||

| + | 192.168.76.82 dc2.test.dom dc2 | ||

| − | + | Последняя строка должна указывать на сервер. | |

| − | + | ||

| − | + | ||

| − | + | ||

| − | + | ||

| − | + | ||

| − | + | ||

| − | + | ||

| − | + | ||

| − | + | ||

| − | + | ||

| − | + | ||

| − | + | ||

| − | + | ||

| − | + | ||

| − | + | ||

== Настройка репликации == | == Настройка репликации == | ||

=== Подготовка === | === Подготовка === | ||

| − | + | Выполните подготовительные команды: | |

| − | + | rm -f /etc/portreserve/slapd | |

| − | + | service portreserve restart | |

| − | + | yum remove firefox thunderbird | |

| − | + | yum downgrade nss nss-tools nss-sysinit nss-util | |

=== Добавление резервного сервера в DNS === | === Добавление резервного сервера в DNS === | ||

| − | + | Добавить запись о резервном сервере в DNS можно двумя способами. | |

| + | |||

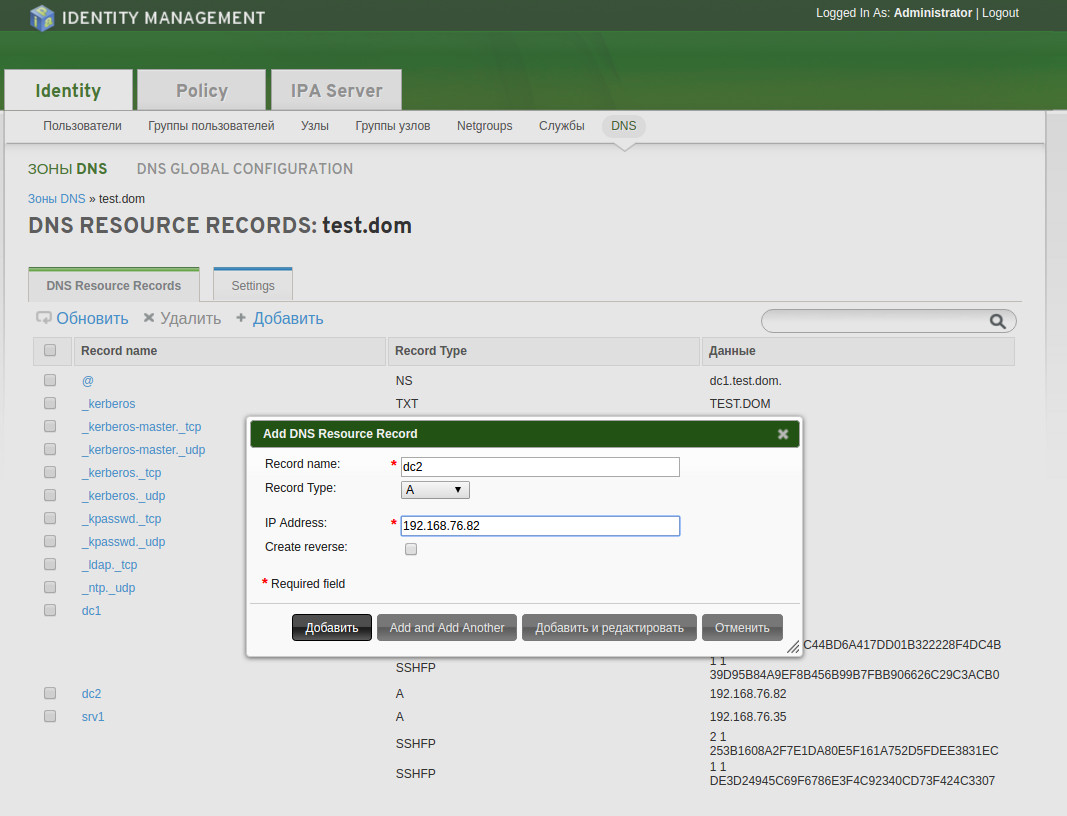

| + | * Способ 1. Подключитесь с серверу домена с помощью браузера и воспользуйтесь графической утилитой управления доменом «Identity Managment»: | ||

[[File:RELS FreeIPA2.png]] | [[File:RELS FreeIPA2.png]] | ||

| − | + | * Способ 2. На основном сервере IPA выполните следующую команду: | |

| − | + | ipa dnsrecord-add test.dom dc2 --a-rec 192.168.76.82 | |

| − | + | ||

| − | + | Возможно, на этом этапе вы получите сообщение вида: | |

| − | + | ipa: ERROR: не получены регистрационные данные Kerberos | |

| − | + | ||

| + | В этом случае нужно получить билет Kerberos: | ||

| + | kinit admin | ||

=== Подготовка к репликации на основном сервере === | === Подготовка к репликации на основном сервере === | ||

| − | + | * Создайте ключи и сертификаты для резервного сервера: | |

| − | + | ipa-replica-prepare dc2.test.dom --ip-address 192.168.76.82 | |

| − | + | ||

| − | + | ||

| − | + | ||

| − | + | ||

| − | + | ||

| − | + | ||

| − | + | ||

| − | + | ||

| − | + | ||

| − | + | ||

| − | + | ||

| − | + | ||

| − | + | ||

| − | + | Directory Manager (existing master) password: | |

| + | Preparing replica for dc2.test.dom from dc1.test.dom | ||

| + | Creating SSL certificate for the Directory Server | ||

| + | Creating SSL certificate for the dogtag Directory Server | ||

| + | Creating SSL certificate for the Web Server | ||

| + | Exporting RA certificate | ||

| + | Copying additional files | ||

| + | Finalizing configuration | ||

| + | Packaging replica information into /var/lib/ipa/replica-info-dc2.test.dom.gpg | ||

| + | Adding DNS records for dc2.test.dom | ||

| + | Using reverse zone 76.168.192.in-addr.arpa. | ||

| − | + | * Скопируйте их на резервный сервер: | |

| − | + | scp /var/lib/ipa/replica-info-dc2.test.dom.gpg root@dc2.test.dom:/var/lib/ipa/ | |

| + | |||

| + | Если второй сервер работает под управлением ОС РОСА «КОБАЛЬТ», выполните downgrade nss: | ||

| + | |||

| + | yum remove firefox thunderbird | ||

| + | yum downgrade nss nss-tools nss-sysinit nss-util | ||

=== Запуск сервера репликации === | === Запуск сервера репликации === | ||

| − | + | Инициализируйте сервер репликации, выполнив на резервном сервере следующую команду: | |

| + | |||

| + | ipa-replica-install --setup-ca --setup-dns --no-forwarders /var/lib/ipa/replica-info-dc2.test.dom.gpg | ||

| − | + | Сначала будет выполнена проверка доступности портов на основном сервере. Если какие-либо порты не доступны, проверьте настройки межсетевого экрана, если таковой существует между серверами, а также сервиса блокировки портов ''iptables'' на обоих серверах. | |

| − | + | [[Категория:ROSA Enterprise Linux Server]] | |

Текущая версия на 17:58, 28 ноября 2018

Применимость

Назначение

В этой инструкции описан процесс развёртывания резервного сервера IPA (Identification, Policy and Audit) при наличии основного. Предполагается, что у вас уже работает основной сервер домена, настроенный по инструкции.

Список поддерживаемых ОС

- ROSA Enterprise Linux Server (RELS) версии 6.6 и выше

- РОСА «КОБАЛЬТ»

Если основной сервер домена развёрнут на ОС РОСА «КОБАЛЬТ», то репликация возможна на любую из поддерживаемых ОС, т. е как непосредственно на сам «КОБАЛЬТ», так и на RELS.

Настройки серверов

Предполагается, что на момент настройки репликации у вас есть сервер с установленной ОС RELS или РОСА «КОБАЛЬТ» в варианте «Минимальная». Все команды выполняются от имени администратора (root).

В примерах, приводимых в данной инструкции, предполагается, что серверы имеют следующие сетевые параметры:

Основной сервер:

Имя: dc1.test.dom IP: 192.168.76.47/24

Резервный сервер:

Имя: dc2.test.dom IP: 192.168.76.82/24

Установка FreeIPA

Настройка DNS и hostname

- Убедитесь, что в качестве первого DNS-сервера используется будущий сервер домена IPA. Если в сети планируется использовать короткие имена машин, также должна быть прописана корректная опция

domainилиsearch. В файле /etc/resolv.conf должны содержаться записи следующего вида:

search test.dom nameserver 192.168.76.47

Убедитесь, что имя сервера (hostname) записано строчными буквами. Имя сервера задаётся в файле /etc/sysconfig/network.

cat /etc/sysconfig/network

HOSTNAME=dc2.test.dom NETWORKING=yes NISDOMAIN=test.dom

Установка оснастки

- Установите оснастку для сервера IPA:

yum install bind-dyndb-ldap bind ipa-server

- Проверьте корректность сетевых параметров в файле /etc/hosts:

cat /etc/hosts

Содержимое файла должно иметь следующий вид:

127.0.0.1 localhost localhost.localdomain localhost4 localhost4.localdomain4 ::1 localhost localhost.localdomain localhost6 localhost6.localdomain6 192.168.76.82 dc2.test.dom dc2

Последняя строка должна указывать на сервер.

Настройка репликации

Подготовка

Выполните подготовительные команды:

rm -f /etc/portreserve/slapd service portreserve restart yum remove firefox thunderbird yum downgrade nss nss-tools nss-sysinit nss-util

Добавление резервного сервера в DNS

Добавить запись о резервном сервере в DNS можно двумя способами.

- Способ 1. Подключитесь с серверу домена с помощью браузера и воспользуйтесь графической утилитой управления доменом «Identity Managment»:

- Способ 2. На основном сервере IPA выполните следующую команду:

ipa dnsrecord-add test.dom dc2 --a-rec 192.168.76.82

Возможно, на этом этапе вы получите сообщение вида:

ipa: ERROR: не получены регистрационные данные Kerberos

В этом случае нужно получить билет Kerberos:

kinit admin

Подготовка к репликации на основном сервере

- Создайте ключи и сертификаты для резервного сервера:

ipa-replica-prepare dc2.test.dom --ip-address 192.168.76.82

Directory Manager (existing master) password: Preparing replica for dc2.test.dom from dc1.test.dom Creating SSL certificate for the Directory Server Creating SSL certificate for the dogtag Directory Server Creating SSL certificate for the Web Server Exporting RA certificate Copying additional files Finalizing configuration Packaging replica information into /var/lib/ipa/replica-info-dc2.test.dom.gpg Adding DNS records for dc2.test.dom Using reverse zone 76.168.192.in-addr.arpa.

- Скопируйте их на резервный сервер:

scp /var/lib/ipa/replica-info-dc2.test.dom.gpg root@dc2.test.dom:/var/lib/ipa/

Если второй сервер работает под управлением ОС РОСА «КОБАЛЬТ», выполните downgrade nss:

yum remove firefox thunderbird yum downgrade nss nss-tools nss-sysinit nss-util

Запуск сервера репликации

Инициализируйте сервер репликации, выполнив на резервном сервере следующую команду:

ipa-replica-install --setup-ca --setup-dns --no-forwarders /var/lib/ipa/replica-info-dc2.test.dom.gpg

Сначала будет выполнена проверка доступности портов на основном сервере. Если какие-либо порты не доступны, проверьте настройки межсетевого экрана, если таковой существует между серверами, а также сервиса блокировки портов iptables на обоих серверах.